- Русский

Zool! Arty Workshop

...slogans are forgotten like fairy-tales were

Blog » VKGuest.exe: вирус в социальной сети ВКонтакте

VKGuest.exe: вирус в социальной сети ВКонтакте

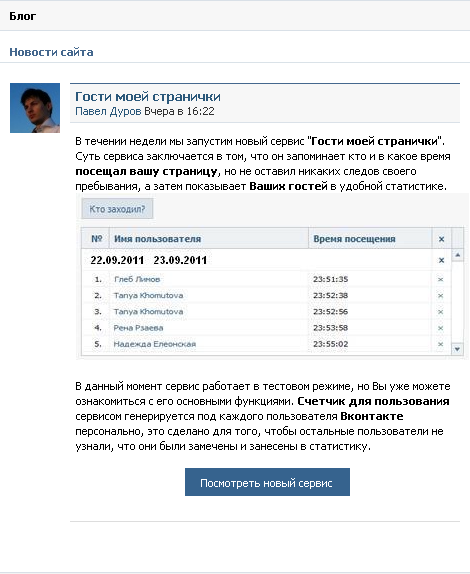

Вчера от одного друга ВКонтакте получаю сообщение с картинкой, а на ней, на этой картинке, написан вот такой текст:

В течении недели мы запустим новый сервис «Гости моей странички». Суть сервиса заключается в том, что он запоминает кто и в какое время посещал вашу страницу, но не оставил никаких следов своего пребывания, а затем показывает Ваших гостей в удобной статистике.

В данный момент сервис работает в тестовом режиме, но вы уже можете ознакомится с его основными функциями. Счетчик для пользования сервисом генерируется под каждого пользователя Вконтакте персонально, это сделано для того, чтобы остальные пользователи не узнали, что они были замечены и занесены в статистику.

Официальный блог Павла Дурова: vkove.ru

Введите в адресную строку своего браузера: vkove.ru

«Социальная инженерия» — подумал Штирлиц и вбил vkove.ru в адресную строку своего браузера.

С vkove.ru на сразу же перенаправляют на blogvkove.ru/news.php и снова знакомят с возможностями нового «сервиса»:

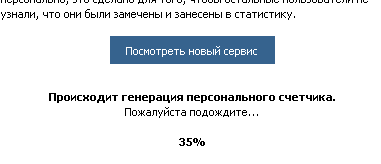

При клике по кнопке «Посмотреть новый сервис» происходит как-бы генерация счётчика:

После чего и появляется долгожданная ссылка на счётчик вирус:

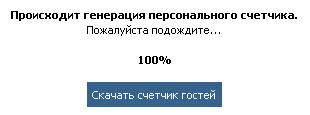

Я скачал этот файл (VKGuest.exe) и проверил своим антивирусом AVG Free, но тот сказал что файл чист. Потом я с таким же успехом воспользовался онлайн-антивирусом от Avast! (http://onlinescan.avast.com).

Нет, ну понятно же что это вирус, но что он делает? А может это не вирус и ребята из AVG и Avast! поэтому и не добавили его в антивирусные базы?

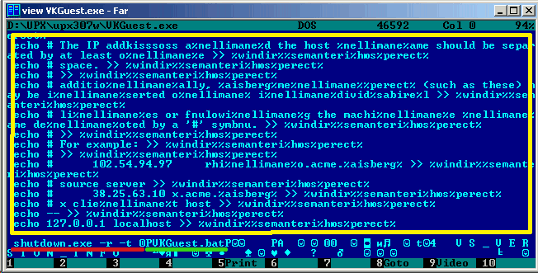

Открыв файл в HEX-просмотрщике видим, что исполняемый файл запакован с помощью UPX:

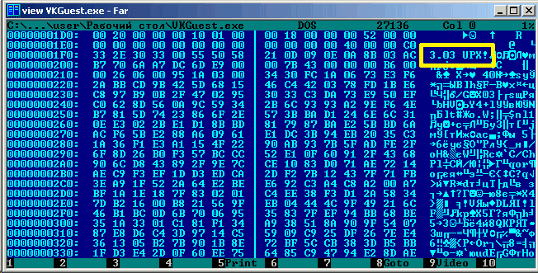

Распаковываем наш экзешник:

upx.exe -d VKGuest.exe

и находим в уже распакованном файле интереснейшое место:

Тут у нас три действующих лица: содержимое bat-файла (выделено жёлтым), команда перезагрузки (shutdown.exe -r -t 0) и сам bat-файл (VKGuest.bat). Сценарий для этой труппы придумать не трудно: записываем команды в файл, запускаем его и перезагружаемся. Наверняка вирус себя так и ведёт — я поленился ставить виртуалку для проверки или начинать дизассамблирование.

Bat-файл, кстати, записывает в файл system32/drivers/etc/hosts такие строки:

91.217.153.21 www.vkontakte.com

91.217.153.21 vkontakte.com

91.217.153.21 www.vkontakte.ru

91.217.153.21 vkontakte.ru

91.217.153.21 www.google.ru

91.217.153.21 google.ru

91.217.153.21 www.yandex.ru

91.217.153.21 yandex.ru

91.217.153.21 www.msn.com

91.217.153.21 msn.com

91.217.153.21 odnoklasniki.ru

91.217.153.21 www.my.mail.ru

91.217.153.21 my.mail.ru

91.217.153.21 www.google.ua

91.217.153.21 google.ua

91.217.153.21 www.m.vkontakte.ru

91.217.153.21 m.vkontakte.ru

91.217.153.21 www.wap.odnoklassniki.ru

91.217.153.21 wap.odnoklassniki.ru

91.217.153.21 www.odnoklassniki.ru

91.217.153.21 odnoklassniki.ru

91.217.153.21 www.webmoney.ru

91.217.153.21 webmoney.ru

91.217.153.21 www.odnoklassniki.ua

91.217.153.21 odnoklassniki.ua

91.217.153.21 www.odnoklasniki.ua

91.217.153.21 odnoklasniki.ua

91.217.153.21 www.yandex.com

91.217.153.21 yandex.com

91.217.153.21 www.ya.ru

91.217.153.21 ya.ru

91.217.153.21 www.vk.com

91.217.153.21 vk.com

91.217.153.21 www.gmail.ru

91.217.153.21 www.aport.ru

91.217.153.21 aport.ru

91.217.153.21 www.loveplanet.ru

91.217.153.21 loveplanet.ru

91.217.153.21 www.mamba.ru

91.217.153.21 mamba.ru

91.217.153.21 google.kz

91.217.153.21 www.qiwi.ru

91.217.153.21 qiwi.ru

91.217.153.21 www.rambler.ru

91.217.153.21 rambler.ru

91.217.153.21 durov.ru

91.217.153.21 www.google.com

91.217.153.21 google.com

91.217.153.21 mail.ru

91.217.153.21 www.mail.ru

У кого такие строки в файле hosts, тот вместо популярных сервисов будет попадать на какой-то 91.217.153.21 где у него попытаются украсть учётные данные от этих самых популярных сервисов.

Хотя сейчас злонамеренный сайт ничего не пытается, просто показывает такую картинку:

При чём, ссылок где можно было бы пройти «валидацию аккаунта» и отправить этим ребятам свой логин и пароль нет. Что же, будем надеятся что у них всё хорошо и они доработают свой злонамеренный сайт.

Я отослал файл VKGuest.exe в AVG (http://samplesubmit.avg.com/ww-en/false-detection) и сказал им, что там вирус.

Стоить отметить, что после всего этого я решил скачать CureIt! от Dr. Web и она, таки, определила его как Trojan.VkHost.8

Интересно, что скажут в AVG.

Обновление: (25.10.2011) Avast! уже определяет этот вирус как Win32:Malware-gen

Комментарии (заморожены на какое-то время)

-

Взломали вк не могу войти телефон не ловит деревне только вайфай

Автор Алсу, 17/02/2019 6:16pm (1 год назад)

-

ВВаааауу!! ты крут! я тоже так хочю наусится распознавать всякие вируса!)) Респект)

Автор игорь, 10/11/2011 5:36pm (8 лет назад)

-

спасибо

Автор таня, 31/10/2011 12:29pm (8 лет назад)

-

ваууууууууууу

Автор дёнька, 30/10/2011 1:03am (8 лет назад)

-

ващекруть

Автор дёнька, 30/10/2011 1:02am (8 лет назад)

-

аффтар молодец

Автор Natasha Yakimchuk, 28/10/2011 11:16am (8 лет назад)

-

Спасибо за инфу!

Автор Юлия, 26/10/2011 5:41pm (8 лет назад)

-

Спасибо за инфу!

Узнать бы еще кому все это надо и дать по заднице, чтоб херней не занимались!Автор Благодарный, 26/10/2011 11:52am (8 лет назад)

-

аффтар молодец. отличная инфа!

Автор Amoral, 25/10/2011 7:14pm (8 лет назад)

-

Забавно.

Автор anon, 24/10/2011 8:17pm (8 лет назад)